最新訊息國家資通安全會報技術服務中心漏洞/資安訊息警訊SSLv3加密協定存在中間人攻擊弱點

次閱讀

漏洞/資安訊息警訊

發布編號 | ICST-ANA-2014-0025 | 發布時間 | Thu Oct 16 18:33:33 CST 2014 |

事件類型 | 漏洞預警 | 發現時間 | Thu Oct 16 00:00:00 CST 2014 |

警訊名稱 | SSLv3加密協定存在中間人攻擊弱點,弱點編號CVE-2014-3566 (POODLE) | ||

內容說明 | 近期美國國家標準技術研究所(NIST)的國家弱點資料庫(NVD)發布弱點編號CVE-2014-3566 (POODLE) [1-5],透過該弱點駭客可在客戶端與伺服器兩端均使用SSLv3加密協定建立連線時進行中間人攻擊,藉由攔截與修改HTTPS封包資訊的方式,嘗試向伺服器主機建立連線,進而獲取使用者的相關傳輸數據與機敏資訊(cookies, and/or authorization header contents)。 為確保平台安全性,請各機關確認所屬瀏覽器設定與系統平台(工作站主機及伺服器)所使用的SSL/TLS版本資訊,建議停用SSLv3支援選項改以TLSv1.2作為加密協定。如系統平台不支援TLS加密連線機制,請儘速更新修補SSL相關套件。 | ||

影響平台 | 使用SSLv3加密連線機制的系統平台(工作站主機及伺服器) | ||

影響等級 | 中 | ||

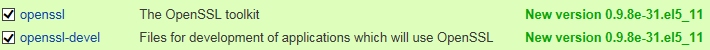

建議措施 | 【系統平台(工作站主機及伺服器)】 1.停用SSL加密機制改以TLS確保加密連線機制的強健性 停用SSL相關加密機制(SSLv3與SSLv2),並建議以TLS(v1.2)進行加密連線作業。 如系統平台使用Apache作為網站伺服器,可調整SSL設定為 "SSLProtocol +TLSv1 +TLSv1.1 +TLSv1.2" 以停用對SSLv3的支援,並啟用TLS加密連線機制。 2.對於僅支援SSL的系統平台,請儘速至各系統官方網頁更新修補SSL相關套件。目前OpenSSL官方已針對SSLv3 (POODLE)弱點發布最新的更新版本,OpenSSL 1.0.1版本使用者請更新至1.0.1j版本[8]。 3.參考以下方式確認系統SSL/TLS版本資訊: [工具1] 使用TestSSLServer工具[6] 檢視系統平台上所支援的SSL/TLS加密協定與版本 使用指令 "TestSSLServer.exe [IP位置]" 指定系統平台位置資訊,以檢視系統平台(工作站主機及伺服器)所使用的SSL/TLS版本資訊。附件圖1為使用TestSSLServer工具檢視SSL/TLS版本範例,如發現SSLv3(圖1中紅色標示處),即代表系統平台支援SSLv3的加密機制。 [工具2] 使用線上分析工具[7],檢視系統平台上所支援的SSL/TLS版本資訊。線上工具分析完成後會產出對應的報告資訊,並詳列支援的加密機制,詳見附件圖2,由於有偵測到SSLv3,因此標示為不安全。 【使用者端(瀏覽器)】 建議參考以下方式確認使用者端瀏覽器所支援的SSL/TLS版本資訊 [IE] 瀏覽器工具列-> 網際網路選項->進階->安全性(詳見附件圖3) 取消勾選瀏覽器SSL相關加密連線的支援選項[9],確認開啟TLS加密連線相關設定,調整設定後可透過線上檢查工具[9-10]檢測瀏覽器相關設定是否存在SSLv3 (POODLE) 弱點的風險。 | ||

參考資料 | 1.http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2014-3566 2.https://www.openssl.org/~bodo/ssl-poodle.pdf 3.http://arstechnica.com/security/2014/ ... n-again-in-poodle-attack/ 4.https://community.qualys.com/blogs/sec ... lled-by-the-poodle-attack 5.http://www.ithome.com.tw/news/91571 6.http://www.bolet.org/TestSSLServer/ 7.https://www.ssllabs.com/ssltest/index.html | ||

此類通告發送對象為通報應變網頁登記之資安人員。若貴 單位之資安人員有變更,可逕自登入通報應變網頁(https://www.ncert.nat.gov.tw)進行修改。若您仍為貴單位之資安人員但非本事件之處理人員,請協助將此通告告知相關處理人員。

| |||

CADCH已更新OpenSSL Toolkit與Devel並將所有Client端SSL v3支援關閉。